计算机网络安全详解

网络安全

一、网络攻击

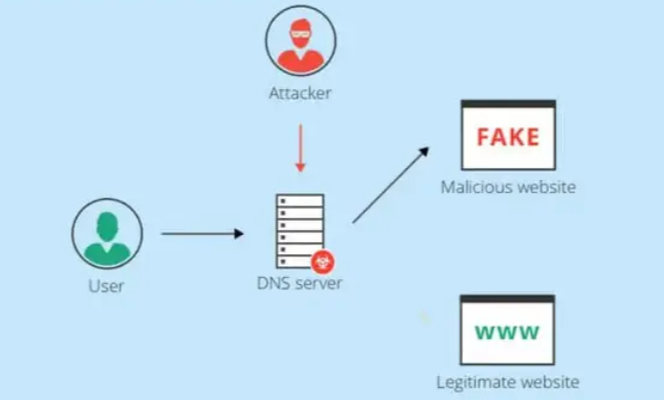

- DNS 劫持

- **定义:**DNS劫持是指拦截或篡改用户的DNS查询,使其访问特定的IP地址,不管用户请求的是什么域名。

- **发生的环节:**查询目标网站域名的的IP时,需要DNS解析,在解析过程可能会发生劫持。

- **攻击手段:**攻击者劫持 DNS 服务器,取得控制权篡改DNS解析结果,将域名解析到攻击者控制的恶意服务器,访问域名就会被重定向到恶意网站的服务器上。

- 解决办法: 手动更换公共的DNS服务器。

- DNS 污染

又叫:DNS 缓存投毒(多是恶意的)

- **定义:**DNS污染是指向DNS解析系统注入虚假的DNS数据,使用户访问错误的IP地址。

- **发生的环节:**DNS解析过程通常是基于UDP协议,查询者只接受最先返回的响应,后来的查询结果会被丢弃。

- 攻击手段:攻击者对UDP的 53 端口进行入侵检测,监听DNS查询,一经发现与关键词相匹配的请求则立即伪装成目标域名的服务器,返回给查询者。

- **解决办法:**手动更换公共的DNS服务器。

- DDOS 攻击

"群殴"、分布式拒绝服务、量大

- **定义:**用大量的僵尸计算机(被污染的个人计算机等),对攻击的服务器发起大量的请求,让服务器带宽、cpu、内存 耗尽。无法处理正常的用户请求,丧失对外服务的能力。

- DDOS 分类:

- 应用层攻击、网络层攻击:

- 流量型攻击、连接型攻击、协议缺陷攻击

- 防御方式:

- ip黑名单

- 用户验证

- 花钱买可靠的DDOS防护服务

3.1 流量型 - UDP 洪水攻击

在短时间内 模拟随机的源端口地址向随机的目的端口发送大量的udp包,造成目标主机不能处理其他udp的请求。

3.2 流量型 - ICMP 洪水攻击

icmp flood 也就是 ping flood。

此攻击在短时间内向目的主机发送大量的ping的echo报文,主机不断响应,造成网络堵塞、主机资源耗尽。

3.3 连接型 - SYN 洪水攻击

依据 tcp建立连接的三次握手。

此攻击以多个随机的源主机地址向目的主机发送syn包,而在收到目的主机的syn+ack包后并不回应,目的主机就为这些源主机建立大量的连接队列,由于没有收到ack一直维护这些连接队列,造成资源的大量消耗而不能向正常的请求提供服务。

- CC 攻击

利用 代理服务器 向 受害者 发起大量HTTP Get 请求;

主要请求动态页面,涉及到数据库访问操作;数据库负载以及数据库连接池负载极高,无法响应正常请求

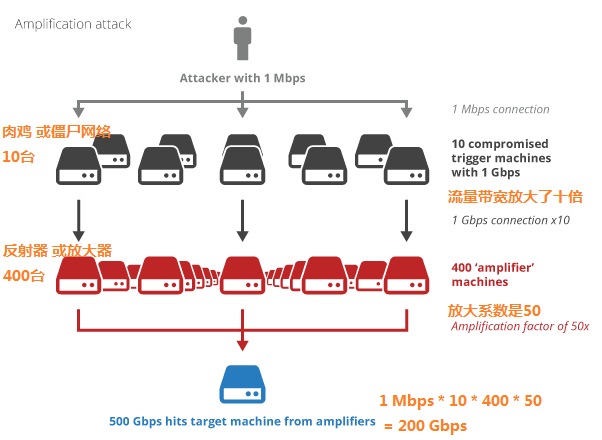

- 放大攻击

放大:将一个请求通过手段放大几十倍。

比如有:

- 基于 DNS 的放大

- 基于 SNMP 协议的放大

- 。。。

- 反射攻击

伪造 源IP地址(攻击目标),对网络中的服务器发起请求,这些网络服务器会对 源IP响应,导致大量的网络数据发送给 攻击目标。

意义:

- 攻击的实际来源被隐藏,很难追踪;

- 如果使用了许多互联网服务器,攻击可能包括来自世界各地的大量数据包。

二、接口安全

- 接口安全设计

Tutorial/system/architecture/如何设计一个对外安全的接口.md at master · zhonghuasheng/Tutorial

三、信息安全

- Sql 注入防御

**Sql 注入攻击:**通过在输入字段插入恶意SQL代码来操控数据库查询的攻击手段,导致未授权访问或数据泄露。

1.1 参数化查询

在使用参数化查询的情况下,数据库服务器不会将参数的内容视为SQL指令的一部份来处理,而是在数据库完成SQL指令的编译后,才套用参数运行,因此就算参数中含有指令,也不会被数据库运行。